- Políticas de confidencialidad

- Encriptación de datos

- Acceso restringido a la información

- Capacitación del personal

- Registro y seguimiento de accesos

- Eliminación segura de datos

- Auditorías de seguridad

- Protección contra malware y ataques cibernéticos

- Respaldo y recuperación de datos

- Actualizaciones y parches de seguridad

Confidencialidad para proteger la información Protege la información de tus llamantes con confidencialidad. Asegura la seguridad de tus datos con políticas, encriptación y acceso restringido. ¡Protege tu información ahora!

Políticas de confidencialidad

La confidencialidad es fundamental para proteger la información proporcionada por los llamantes. Las organizaciones deben establecer políticas claras y estrictas que regulen el manejo de la información confidencial. Estas políticas deben incluir la definición de qué se considera información confidencial, quién tiene acceso a ella y cómo se debe proteger.

Es importante que estas políticas sean comunicadas de manera efectiva a todo el personal y que se les brinde la capacitación necesaria para comprender y cumplir con estas políticas. Además, es esencial que se establezcan consecuencias claras para aquellos que no cumplan con las políticas de confidencialidad.

Encriptación de datos

La encriptación de datos es una medida de seguridad crucial para proteger la información proporcionada por los llamantes. La encriptación convierte los datos en un formato ilegible para aquellos que no tienen la clave de encriptación adecuada.

Al utilizar la encriptación de datos, incluso si alguien logra acceder a la información, no podrá leerla sin la clave de encriptación. Esto proporciona una capa adicional de protección para la información confidencial.

Acceso restringido a la información

Otra medida importante para proteger la información proporcionada por los llamantes es restringir el acceso a esta información. Solo aquellos empleados que necesiten acceder a la información confidencial deben tener permisos para hacerlo.

Esto se puede lograr mediante la implementación de sistemas de autenticación y autorización, como contraseñas seguras y roles de usuario. Además, es importante establecer políticas de acceso basadas en el principio de "necesidad de conocer", lo que significa que solo se debe otorgar acceso a la información confidencial si es necesario para realizar las tareas laborales.

Capacitación del personal

La capacitación del personal es esencial para garantizar que todos los empleados comprendan la importancia de la confidencialidad y estén al tanto de las políticas y procedimientos establecidos para proteger la información proporcionada por los llamantes.

Los empleados deben recibir capacitación regular sobre cómo manejar la información confidencial de manera segura, cómo reconocer y evitar posibles amenazas de seguridad y cómo responder adecuadamente en caso de una violación de seguridad.

Además, es importante que los empleados estén actualizados sobre las últimas prácticas de seguridad y que se les brinde la capacitación necesaria para utilizar las herramientas y tecnologías de seguridad de manera efectiva.

Registro y seguimiento de accesos

El registro y seguimiento de accesos es una medida importante para proteger la información proporcionada por los llamantes. Esto implica mantener un registro detallado de quién accede a la información confidencial, cuándo lo hace y qué acciones realiza.

Esto permite identificar y rastrear cualquier actividad sospechosa o no autorizada, lo que facilita la detección y respuesta temprana a posibles violaciones de seguridad.

Además, el seguimiento de accesos también puede ayudar a identificar patrones de uso y detectar posibles brechas de seguridad en el sistema.

Eliminación segura de datos

La eliminación segura de datos es una medida esencial para proteger la información proporcionada por los llamantes. Cuando los datos ya no son necesarios, deben ser eliminados de manera segura para evitar que caigan en manos equivocadas.

Esto implica utilizar métodos de eliminación que garanticen que los datos no se puedan recuperar, como la sobrescritura de datos o el borrado seguro de discos duros.

Además, es importante tener en cuenta que la eliminación segura de datos también se aplica a los dispositivos de almacenamiento, como discos duros, USB y tarjetas de memoria, que contienen información confidencial.

Auditorías de seguridad

Las auditorías de seguridad son una medida importante para evaluar y mejorar constantemente la protección de la información proporcionada por los llamantes. Estas auditorías implican la revisión y evaluación periódica de los controles de seguridad implementados para garantizar su eficacia.

Las auditorías de seguridad pueden incluir pruebas de penetración, revisiones de políticas y procedimientos, evaluaciones de riesgos y revisiones de cumplimiento normativo.

Al realizar auditorías de seguridad de manera regular, las organizaciones pueden identificar posibles vulnerabilidades y tomar medidas para corregirlas antes de que se conviertan en problemas de seguridad.

Protección contra malware y ataques cibernéticos

La protección contra malware y ataques cibernéticos es esencial para proteger la información proporcionada por los llamantes. Esto implica implementar soluciones de seguridad, como firewalls, antivirus y antimalware, para detectar y prevenir posibles amenazas.

Además, es importante mantener estas soluciones actualizadas para garantizar que estén equipadas para enfrentar las últimas amenazas de seguridad.

También se deben implementar medidas de seguridad adicionales, como la segmentación de redes, para limitar el impacto de posibles ataques y minimizar el riesgo de exposición de la información confidencial.

Respaldo y recuperación de datos

El respaldo y la recuperación de datos son medidas esenciales para proteger la información proporcionada por los llamantes en caso de pérdida o daño.

Es importante realizar copias de seguridad regulares de la información confidencial y almacenar estas copias en ubicaciones seguras y separadas del sistema principal.

Además, se deben establecer procedimientos y herramientas para la recuperación de datos en caso de un incidente de seguridad o una falla del sistema.

Esto garantiza que la información confidencial se pueda restaurar rápidamente y minimiza el impacto de cualquier interrupción en el servicio.

Actualizaciones y parches de seguridad

Las actualizaciones y parches de seguridad son medidas importantes para proteger la información proporcionada por los llamantes. Las actualizaciones y parches de seguridad son lanzados regularmente por los proveedores de software para corregir vulnerabilidades y mejorar la seguridad del sistema.

Es esencial que las organizaciones implementen estas actualizaciones y parches de manera oportuna para garantizar que el sistema esté protegido contra las últimas amenazas de seguridad.

Además, es importante establecer un proceso de gestión de parches que incluya la evaluación, prueba y despliegue de las actualizaciones y parches de seguridad.

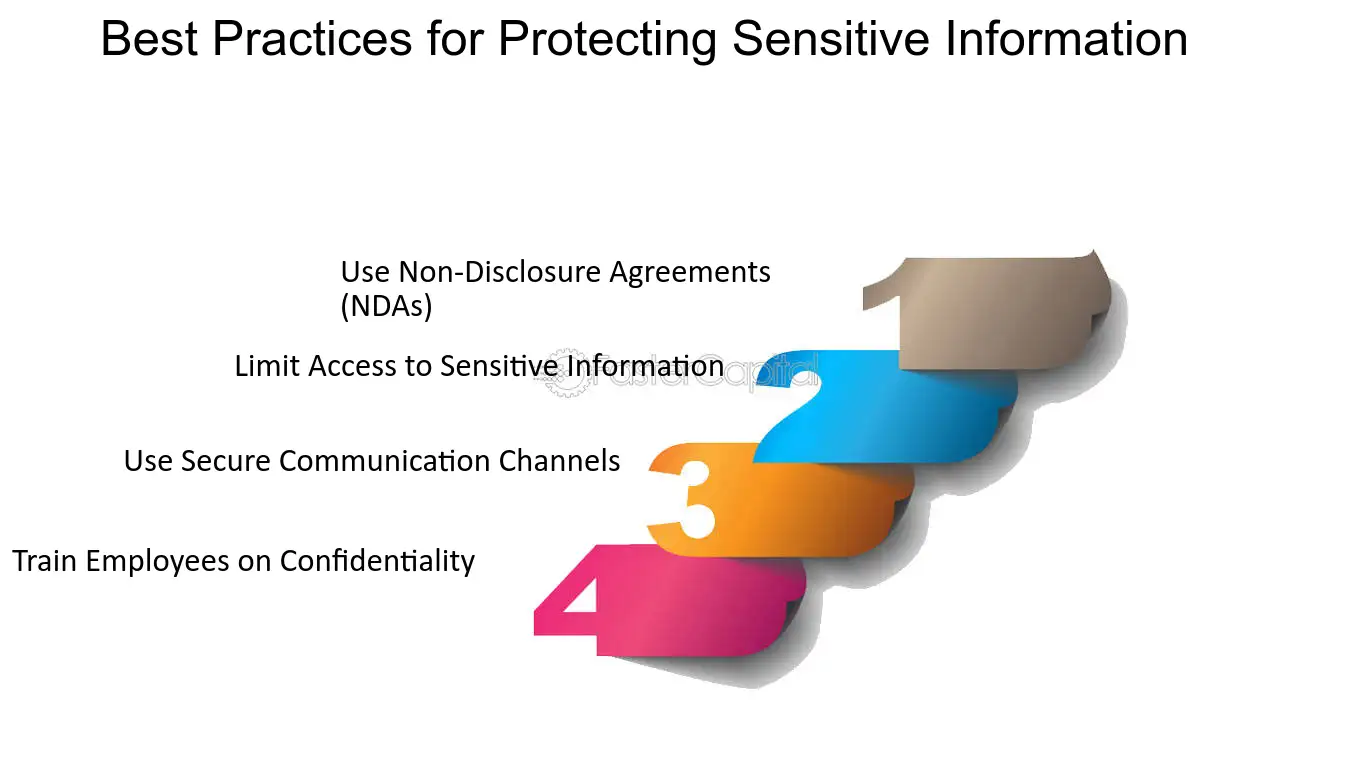

La confidencialidad para proteger la información proporcionada por los llamantes es de vital importancia. Para lograrlo, es necesario implementar una serie de medidas y mejores prácticas, como establecer políticas de confidencialidad, encriptar datos, restringir el acceso a la información, capacitar al personal, registrar y seguir los accesos, eliminar datos de manera segura, realizar auditorías de seguridad, proteger contra malware y ataques cibernéticos, respaldar y recuperar datos, y aplicar actualizaciones y parches de seguridad.

Al seguir estas medidas y mejores prácticas, las organizaciones pueden garantizar la confidencialidad de la información proporcionada por los llamantes y protegerla de posibles amenazas y violaciones de seguridad.

Post Relacionados

Cómo convertirte en una Teleoperadora desde Casa en Madrid

Registro y actualización de alarmas recibidas: proceso y pasos

Protocolos de actuación en caso de recibir una alarma : cómo actuar correctamente

Habilidades de comunicación para un teleoperador de alarmas : lo que necesitas saber

Mantener actualizados los Protocolos de teleoperadores de alarmas: guía completa

Mejores estrategias para comunicación en emergencias

Deja una respuesta